Une nouvelle variante du faux antivirus Mac Defender est en circulation affirme Intego. L'objectif est le même - soutirer les infos de carte de crédit de l'utilisateur - mais le changement concerne la procédure d'installation qui ferait abstraction de toute demande de mot de passe à l'utilisateur.

Intego explique qu'un installeur est récupéré automatiquement lors de la visite d'un site malicieux. Ce fichier, prenant la forme d'un package d'installation, est baptisé avSetup.pkg. Pour peu que Safari soit réglé pour ouvrir automatiquement les fichiers sûrs (Préférences, panneau Général), cet installeur affiche la fenêtre standard de Mac OS X. À ce stade, Intego affirme qu'aucun mot de passe administrateur n'est demandé. Habituellement, sauf pour les applications s'installant par glisser-déposer, un mot de passe admin est toujours réclamé. Cette étape mériterait plus d'éclaircissements.

Une application baptisée avRunner est donc installée, elle se lance automatiquement et télécharge l'application Mac Guard depuis un serveur, tandis que le fichier téléchargé à l'origine s'efface de lui-même. Le reste est connu, le soi-disant antivirus va détecter plusieurs virus sur la machine et proposer de les éradiquer moyennant l'achat en ligne de la version complète (lire aussi Repérer et désinstaller les faux antivirus Mac).

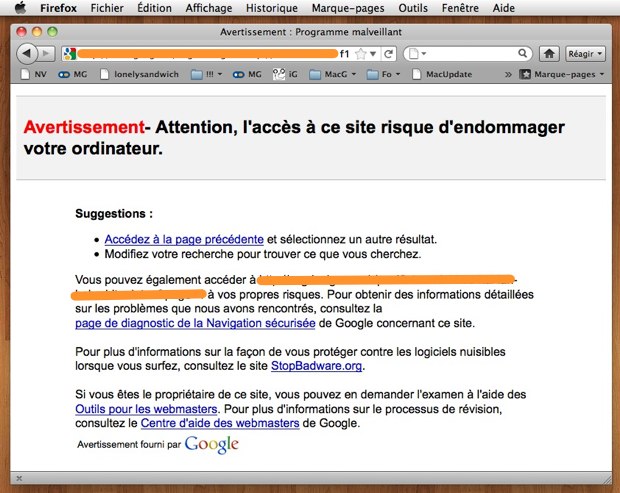

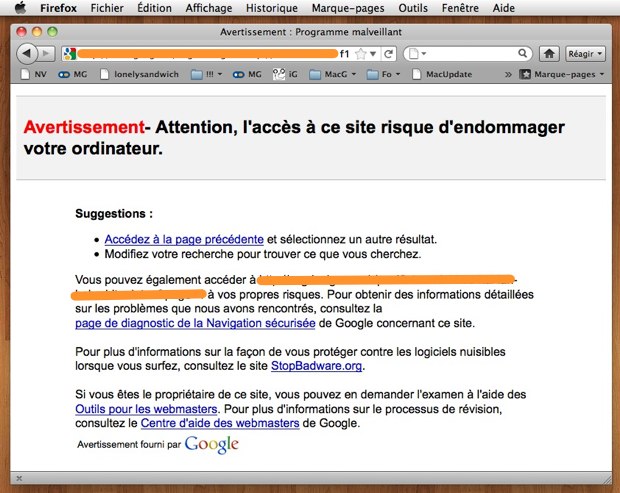

Apple a publié une note hier affirmant que la prochaine mise à jour de Mac OS X saurait détecter le téléchargement de ces intrus et les supprimer s'ils étaient en place. Le mode d'action ayant visiblement changé, il est à voir si cela sera efficace. Un autre détail, on a pu constater que les liens de téléchargement de ce faux antivirus pouvaient a posteriori être bloqués par Google. Celui utilisé pour l'article sur la manière de les désinstaller, et qui passait par une recherche sur Google Images, pointe maintenant sur un message d'alerte.

Sur le même sujet :

Apple va s'occuper du malware Mac Defender

Intego explique qu'un installeur est récupéré automatiquement lors de la visite d'un site malicieux. Ce fichier, prenant la forme d'un package d'installation, est baptisé avSetup.pkg. Pour peu que Safari soit réglé pour ouvrir automatiquement les fichiers sûrs (Préférences, panneau Général), cet installeur affiche la fenêtre standard de Mac OS X. À ce stade, Intego affirme qu'aucun mot de passe administrateur n'est demandé. Habituellement, sauf pour les applications s'installant par glisser-déposer, un mot de passe admin est toujours réclamé. Cette étape mériterait plus d'éclaircissements.

Une application baptisée avRunner est donc installée, elle se lance automatiquement et télécharge l'application Mac Guard depuis un serveur, tandis que le fichier téléchargé à l'origine s'efface de lui-même. Le reste est connu, le soi-disant antivirus va détecter plusieurs virus sur la machine et proposer de les éradiquer moyennant l'achat en ligne de la version complète (lire aussi Repérer et désinstaller les faux antivirus Mac).

Apple a publié une note hier affirmant que la prochaine mise à jour de Mac OS X saurait détecter le téléchargement de ces intrus et les supprimer s'ils étaient en place. Le mode d'action ayant visiblement changé, il est à voir si cela sera efficace. Un autre détail, on a pu constater que les liens de téléchargement de ce faux antivirus pouvaient a posteriori être bloqués par Google. Celui utilisé pour l'article sur la manière de les désinstaller, et qui passait par une recherche sur Google Images, pointe maintenant sur un message d'alerte.

Sur le même sujet :

Apple va s'occuper du malware Mac Defender