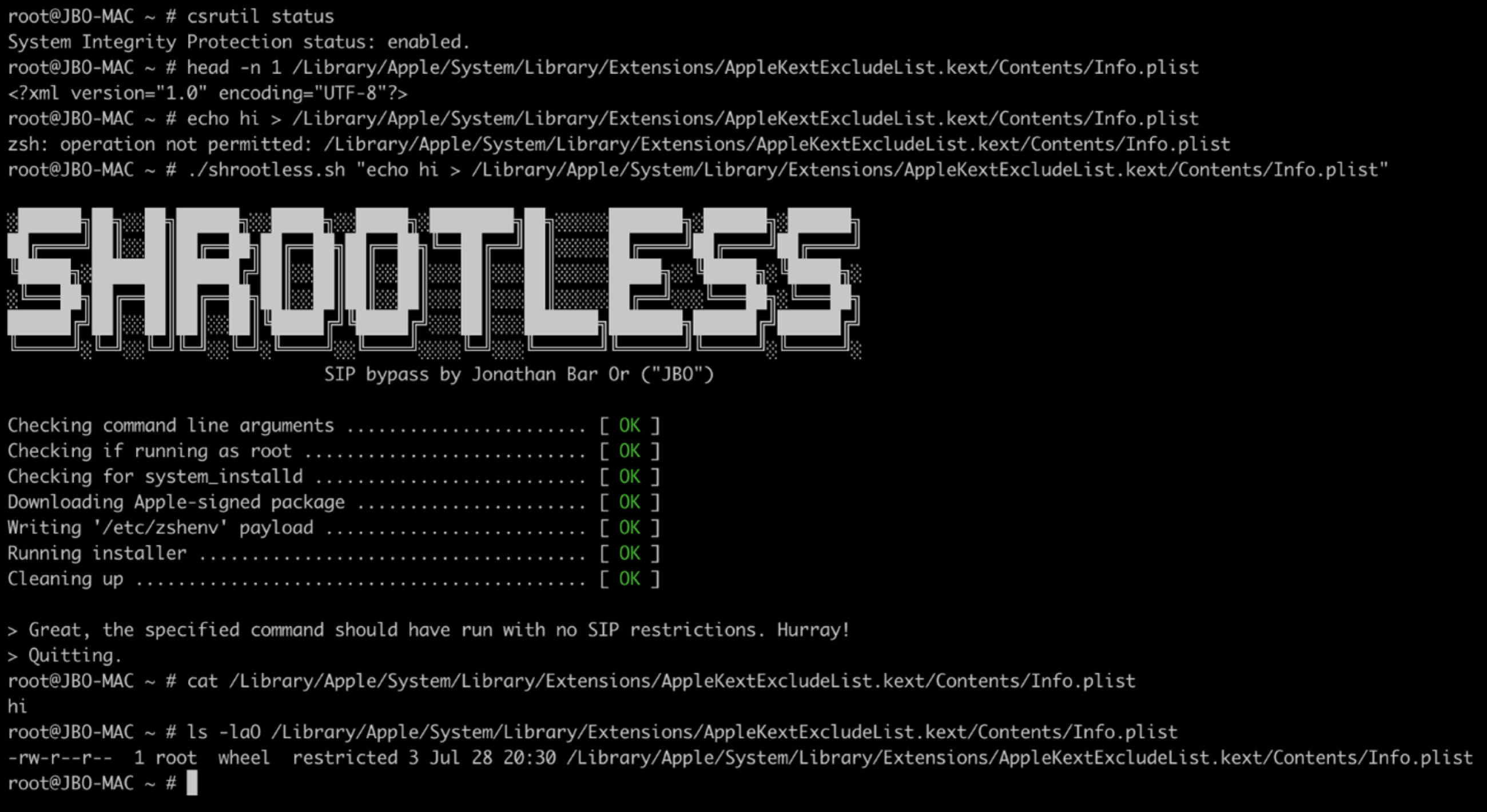

SIP n'est pas la panacée pour éviter les attaques des malandrins. Ce système de protection de l'intégrité de macOS (SIP), présent depuis 2015 et macOS El Capitan, est une mesure qui empêche les applications d'avoir tous les droits sur le Mac, y compris quand celles-ci possèdent les droits root. Il est possible de désactiver SIP, c'est une opération aux risques et périls de l'utilisateur.

SIP n'est pas une barrière étanche, comme le démontre l'équipe de recherche en sécurité de Microsoft, qui a découvert une brèche dans le système baptisée « Shrootless » et numérotée CVE-2021-30892. Elle a été heureusement corrigée par Apple avec macOS Monterey (macOS 12.0.1), sur Big Sur avec macOS 11.6.1, et sur Catalina avec la dernière mise à jour de sécurité 2021-007.

Même avec SIP activé (ce qui est le cas par défaut), certains programmes peuvent modifier des binaires systèmes avec les droits root : c'est le cas des installeurs d’Apple et du Mac App Store. Ces autorisations temporaires pouvaient être exploitées par des brigands comme mécanisme d'élévation de privilèges. Ce qui en retour aurait pu leur permettre de réaliser des opérations dans le dos de l'utilisateur. Qu'on se réjouisse, ce n'est désormais plus le cas.

Source : ArsTechnica